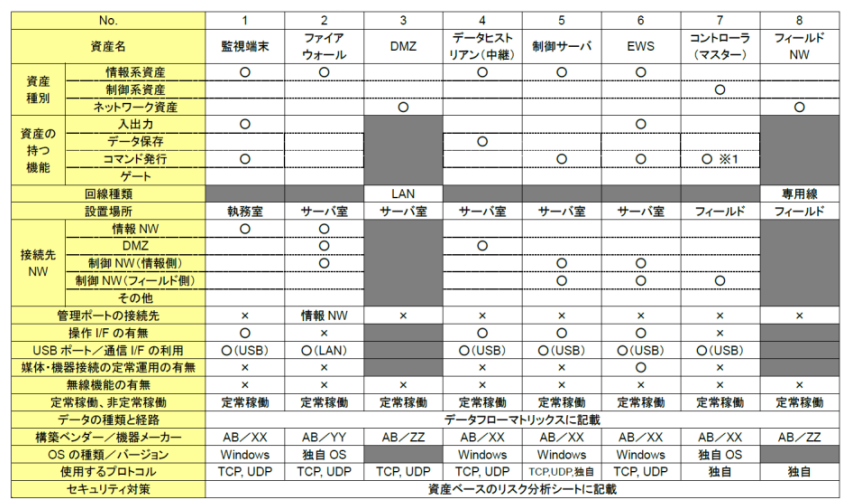

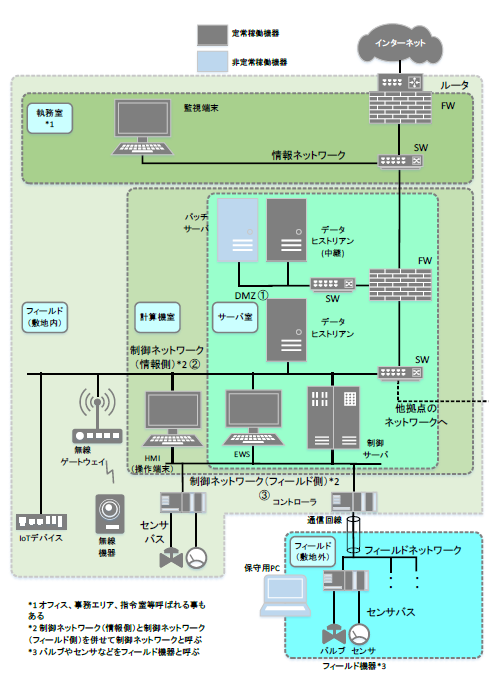

OTセキュリティ資産の洗い出しは、制御システムに含まれるPLCやHMI、制御サーバ、ネットワーク機器などを網羅的に把握し、機能・設置場所・接続先ネットワーク・利用プロトコル・稼働形態・セキュリティ対策状況を整理するプロセスです。同一機能資産のグループ化や非定常機器の除外を行い、情報系・制御系・ネットワーク資産に分類して資産一覧表を作成し、以降の脅威分析やリスク評価の基盤とする重要なステップです。

1. 資産の対象範囲

資産には、ハードウェア、ソフトウェア、ネットワーク、情報、サービス、人材 など多岐にわたる要素が含まれます。

具体的には次のような分類で整理します:

ハードウェア資産

- 制御装置(PLC、DCS、RTU など)

- 監視端末(HMI、エンジニアリングワークステーション)

- サーバ(アプリケーションサーバ、データベースサーバ)

- ネットワーク機器(ルータ、スイッチ、ファイアウォール)

- センサー、アクチュエータなどの現場機器

ソフトウェア資産

- 制御用アプリケーション

- 運用・監視ソフトウェア(SCADA、MES)

- OS、ファームウェア

- セキュリティソフト(ウイルス対策、ログ収集)

ネットワーク・通信資産

- 制御ネットワーク(OTネットワーク)

- 企業ネットワーク(ITネットワーク)との接続点

- 無線通信(Wi-Fi、5G、専用回線)

情報資産

- 制御レシピ、運転マニュアル、システム設計書

- ログや監視データ

- 顧客情報や生産データ

サービス資産

- 外部のクラウドサービス

- メンテナンス委託サービス

- 事業継続計画(BCP)に関するリソース

人的資産

- システム管理者

- オペレーター

- 保守担当者

- 外部委託業者

洗い出しの実務手順

- システム構成図を活用

- ネットワーク図や機器構成表から資産を抽出。

- 現場ヒアリング

- 運用担当者、保守担当者から実際に利用している資産を確認。

- 既存の台帳やリストの参照

- IT資産管理台帳や機器管理表を活用。

- 忘れがちな資産を補足

- USBメモリやノートPCなどの一時利用機器

- 外部接続(リモート保守用VPNなど)

アウトプット(成果物)

- 資産一覧表(Excelなどで管理)

- 資産名

- 型番・バージョン

- 設置場所

- 管理者(責任者)

- 重要度評価のための備考

この資産一覧が、次のステップ「重要度の評価」の基礎データとなります。

✅ まとめると、ステップ1は 「制御システムに関わるあらゆる要素を洗い出し、資産一覧表を作成する作業」 です。ここで漏れがあると、以降のリスク評価が不完全になってしまうため、可能な限り網羅的に行うことがポイントです。

OT資産一覧表の例(制御システムのセキュリティリスク分析ガイド 第2版)

制御システムのセキュリティリスク分析ガイド 第2版 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構

情報処理推進機構(IPA)の「制御システムのセキュリティリスク分析ガイド 第2版」に関する情報です。

コメント